Ihr Unternehmen wollte sich damals modern aufstellen und hat den E-Mail-Dienst zu Google verlagert? Sie wissen mittlerweile, dass dies ein…

Alle sepago Blog-Artikel

Auf unserem Blog möchten wir unser Wissen mit Dir teilen und Dir einen Einblick in die sepago geben. Wir schreiben hier über Cloud-Lösungen, den Modern Workplace, neue Entwicklungen rund um Microsoft- und Citrix-Technologien und Arbeitskulturthemen.

THEMENFILTER

- Adoption & Change

- Allgemein

- Cloud Solutions

- Data Center

- IT Security

- Managed Services

- Modern Workplace

- Network & Mobility

- Prozessmanagement

- sepago – Events, News, Hintergründe

Working with the M365 Defender solution requires a change in processes. Based on our experiences from previous customer projects and…

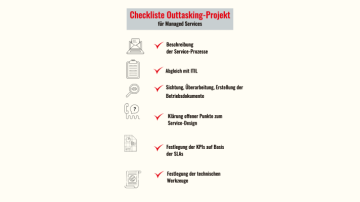

Routinemäßige Aufgaben an einen IT-Dienstleister auszulagern ist absolut sinnvoll – das Outtasking von einzelnen IT-Aufgaben in Managed Services bietet eine…

Unternehmen befassen sich aktuell gefühlt mehr denn je mit ihrer Vision, Mission, ihrem „Warum“ und ihren Werten. Das hängt sicherlich…

Kathrin Kappen gehört zum P&O Team der sepago GmbH und ist dort Organisationsentwicklerin und Scrum Master. Sie ist bereits seit…

Könnt ihr euch noch an damals erinnern, der Moment am Frühstückstisch in dem das letzte Brötchen mit der Schwester oder…

Ich habe im Interview mit Inken gesprochen. Sie ist verantwortlich für das Recruiting und Onboarding bei der sepago. “Ich habe…

Was #Respekt mit einer wertschätzenden Unternehmenskultur, der Great Place to Work Umfrage und sepago zu tun hat. Zumindest weiß man…

Wie alles begann 🙂 oder es war einmal… Die sepago wurde im März 2002 von vier Freunden gegründet und liegt…

Robert Haneberg und Alexander Benoit waren zu Gast bei dem ITCS Pizzatime Podcast und erzählen neben technischen Fakten auch aus…