Threat and Vulnerability Management – Einführung in den Pre-Breach Betrieb

Threat and Vulnerability Management

Microsoft hat am 30. Juni, seine neue Vulnerability Management Lösung „Threat & Vulnerability Management“ allgemein verfügbar (General Availiability) gemacht. Die Lösung schließt die Brücke zu Microsoft Defender ATP. MDATP als Detect & Respond Lösung zielt auf die Tätigkeiten ab, nachdem es zu einem Angriff gekommen ist (Post-Breach). Das Vulnerability Management befasst sich mit sicherheitsrelevanten Schwachstellen in einer IT-Umgebung. Aus der Analyse von Schwachstellen werden Prozesse und Techniken erarbeitet, die eine Verbesserung der gesamten IT-Sicherheit ermöglichen. Schwachstellenmanagement ist somit in der Pre-Breach Phase einzuordnen. Die Ergebnisse aus dem Schwachstellenmanagement fließen in eine bessere Konfiguration ein und erhöhen die Kosten für den Angreifer. Stichwort: “Raise Attackers Cost”

Der traditionelle Ansatz von Schwachstellenmanagement ist eine punktuelle Maßnahme und betrachtet die Organisation nur temporär. Dieses Vorgehen ignoriert den Geschäftskontext und die sich ständig ändernde Bedrohungslage. In Kombination mit der langwierigen Anpassung von Konfigurationen öffnen sich “Fenster” für potentielle Angreifer.

TVM adressiert dieses Problem und bietet folgende Vorteile:

- Kontinuierliches Aufdecken von Schwachstellen und falscher Konfiguration.

- Priorisierung basierend auf dem Businesskontext und der dynamischen Bedrohungslage.

- Korrelation von Schwachstellen zusammen mit der MDATP, um größere Bedrohungskampagnen zu erkennen.

- Kontinuierlicher Kontext auf Maschinenebene während der Incidentbehandlung

- Durch die Integration in Windows 10, einzigartige Möglichkeiten zur Bereinigung per MDATP, Intune und System Center Configuration Manager

Der Security Betrieb mit TVM (SecOps)

Vorhandene Schwachstellen müssen identifiziert werden ebenso wie eine schlechte Konfiguration der gesamten IT-Sicherheit. Dazu bietet TVM zwei sogenannte Scores, also Wertungen zum Sicherheitsstand in Unternehmen. Ähnlich wie der Security Score in Office 365 ATP.

TVM bietet zwei Metriken zur ständigen Überprüfung:

- Der Exposure Score

- Der Security Configuration Score

Exposure Score

Der Exposure Score ermittelt den Grad der Aussetzung vor Bedrohungen, der Maschinen im System.

Er wird kontinuierlich berechnet anhand folgender Faktoren:

- Schwachstellen und falsche Konfiguration

- Externe und interne Bedrohungen

- Wahrscheinlichkeit für einen Angriff anhand des akuten Sicherheitsstandes

- Beachtung des Inhalts und der jeweiligen Rolle (Priviligierte Accounts)

Der Exposure Score wird anhand der Punkte in drei Kategorien unterteilt:

- 0 bis 29: Low

- 30 bis 69: Medium

- 70 bis 100: High

Durch priorisierte Empfehlungen kann der Exposure Score reduziert werden.

Security Configuration Score

Der Security Configuration Score gibt eine Einschätzung über die akuten Einstellungen der Sicherheitsfeatures an. Er kann erhöht werden, indem die Empfehlungen umgesetzt werden. Im Endeffekt erhöht sich dadurch, proaktiv die Resilienz gegenüber Cyberangriffen.

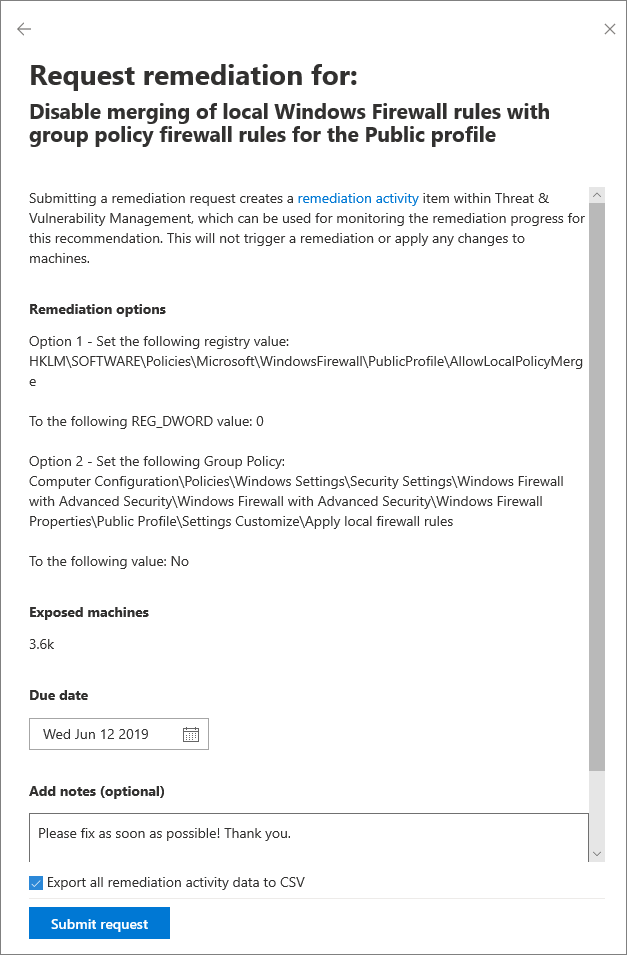

- Im Configuration score Widget, wähle Security controls. Die Security Recommendations page öffnet sich und zeigt eine Liste der Issues an, welche in die Security Controls einspielen.

2. Wähle jetzt den ersten Eintrag in der Liste. Ein Flyoutpanel öffnet sich mit einer Beschreibung der Security Control Issues zu den Themen:

- Potential Risk

- Insight

- Configuration ID

- Exposed Machines

3. Die Beschreibung liefert einen gewissen Kontext zum ausgewählten Issue und was als nächstes zu tun ist.

4. Es erscheint eine Bestätigung sobald der Remediation Task durchgeführt wurde

![]()

5. Der Security Configuration Score sollte sich erhöht haben

Traditionelles Risiko- und Schwachstellenmanagement zeichnet sich durch eingeschränkte punktuelle Maßnahmen, außerhalb des Unternehmenskontextes aus. Threat and Vulnerability Management als Lösung innerhalb von MDATP, ist die effiziente Möglichkeit ein kontinuierliches Schwachstellenmanagement zu betreiben. Als integrierte Lösung, erfolgt eine Aufbereitung der Daten auf Maschinenebene unter Berücksichtigung der sich ständig ändernden Bedrohungslage. TVM entspricht somit der Pre-Breach Phase im Threat Management Lifecycle von Microsoft und ist innerhalb der Microsoft 365 Enterprise E5 lizensiert. Kompromisslos und aus einer Hand.

Florian